Разработчик: ОАО «ИнфоТеКС»

ViPNet CSP 4.2 — российский криптопровайдер, сертифицированный ФСБ России как средство криптографической защиты информации (СКЗИ) и электронной подписи.

ViPNet CSP 4.2 позволяет:

- Создание ключей ЭП, формирование и проверка ЭП по ГОСТ Р 34.10-2001, ГОСТ Р 34.10-2012

- Хэширование данных по ГОСТ Р 34.11-94 и ГОСТ Р 34.11-2012

- Шифрование и имитозащита данных по ГОСТ 28147-89

Базовый вариант ViPNet CSP 4.2 (вариант исполнения 1) обеспечивает класс защищенности КС1.

Для обеспечения класса защищенности КС2 продукт ViPNet CSP 4.2 (вариант исполнения 2) следует использовать совместно с сертифицированным аппаратно-программным модулем доверенной загрузки (АПМДЗ).

Для обеспечения класса защищенности КС3 продукт ViPNet CSP 4.2 (вариант исполнения 3) используется совместно с сертифицированным АПМДЗ и специализированным ПО ViPNet SysLocker для создания и контроля замкнутой программной среды.

Сценарии использования

Области применения:

- Системы юридически значимого защищенного электронного документооборота.

- Сдача электронной отчетности в государственные органы.

- Защищенная работа с веб-сервисами.

- Встраивание криптографических функций в сторонние приложения.

Преимущества

- Поддержка работы с внешними устройствами (токенами) для создания и хранения ключей и сертификатов с использованием интерфейса PKCS#11. Данная функция облегчает интеграцию новых устройств с ViPNet CSP 4.

- Возможность экспорта и импорта ключей в формате #PKCS12, что повышает совместимость форматов ключей с решениями других производителей.

- Поддержка вызова криптографических функций CSP сторонними приложениями через API PKCS#11, Microsoft CryptoAPI и Microsoft CNG.

- Выделенное множество функций API позволяет клиентским приложениям ограничивать объемы сертификационных испытаний только проведением оценки влияния (согласно требованиям ФСБ).

Сертификация в ФСБ России

ViPNet CSP 4.2 соответствует требованиям ФСБ России к шифровальным (криптографическим) средствам и требованиям к средствам ЭП, утвержденным приказом ФСБ России от 27 декабря 2011г № 796, установленным для классов КС1, КС2, КС3.

ViPNet CSP 4.2 может использоваться для реализации функций ЭП в соответствии с Федеральным законом от 6 апреля 2011г № 63-ФЗ «Об электронной подписи».

На ViPNet 4.2 получена нотификация о характеристиках шифровального средства. Данный документ позволяет перемещать продукт ViPNet CSP 4.2 через границу Таможенного союза любому юридическому или физическому лицу без оформления дополнительных разрешающих документов

Разработчик: ЗАО «Алладин Р.Д.»

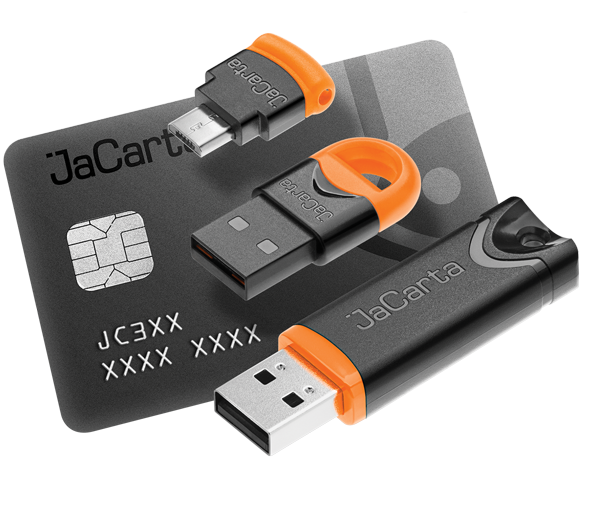

JaCarta PKI

JaCarta PKI – USB-, MicroUSB-токен или смарт-карта для строгой двухфакторной аутентификации пользователей при доступе к защищённым информационным ресурсам предприятия, безопасного хранения ключей, ключевых контейнеров программных СКЗИ.

- Работа с PKI в продуктах мировых вендоров обеспечивается штатными средствами.

- Хранение ключевых контейнеров практически для всех программных СКЗИ (КриптоПро CSP, VipNet CSP и др.).

- Сертифицировано ФСТЭК России.

JaCarta PKI – базовая, или основная, модель семейства. Её функциональности обычно бывает достаточно для 60-70% выполняемых проектов.

Выпускается в трёх базовых форм-факторах: USB-токен (в корпусе XL и Nano), MicroUSB-токен и смарт-карта (чёрный пластик, чип с палладиевыми контактами):

- Смарт-карта

- USB-токен в корпусе XL

- USB-токен в корпусе Nano

- MicroUSB-токен

Если предполагается использовать смарт-карты или токены JaCarta PKI вместе с продуктами, ранее выпущенными компанией Aladdin, или в уже созданной инфраструктуре, с имеющимися в эксплуатации продуктами компании, то при заказе следует выбрать опцию "Обратная совместимость с продуктами Aladdin".

JaCarta-2 ГОСТ

Новое поколение USB-токенов, смарт-карт и модулей безопасности с аппаратной поддержкой ГОСТ Р 34.10-2012 и ГОСТ Р 34.11-2012

- Сертифицированное средство электронной подписи

- Полноценное СКЗИ с широким набором криптографических функций

- Средство строгой двухфакторной аутентификации для безопасного доступа в информационные системы, Web-порталы и облачные сервисы

- Средство безопасного хранения пользовательских данных

Назначение JaCarta-2 ГОСТ

JaCarta-2 ГОСТ — новое поколение USB-токенов, смарт-карт, модулей безопасности с аппаратной реализацией российских криптографических алгоритмов

Средство электронной подписи и полноценное СКЗИ

JaCarta-2 ГОСТ предназначена для использования в качестве сертифицированного средства ЭП (усиленной квалифицированной подписи — УКЭП) и полноценного СКЗИ в системах электронного документооборота (ЭДО), дистанционного банковского обслуживания (ДБО) и др. для обеспечения юридической значимости и неотказуемости действий пользователей, а также для обеспечения целостности и конфиденциальности передаваемых данных.

Для обеспечения совместимости с существующими системами и плавного перехода на использование нового российского стандарта ЭП JaCarta-2 ГОСТ поддерживает как старые криптографические алгоритмы ГОСТ Р 34.11-94 и ГОСТ Р 34.10-2001, выводимые из использования с 2019 г., так и новые — ГОСТ Р 34.11-2012 и ГОСТ Р 34.10-2012.

Средство строгой двухфакторной аутентификации

Устройства JaCarta-2 ГОСТ могут применяться для обеспечения безопасного доступа пользователей или терминального оборудования в информационные системы, Web-порталы и облачные сервисы.

Средство безопасного хранения пользовательских данных

Возможности устройств JaCarta-2 ГОСТ позволяют обеспечить безопасное хранение ключевых контейнеров программных СКЗИ (например, КриптоПро CSP и ViPNet CSP), цифровых сертификатов, паролей, пользовательских и прочих данных в защищённой энергонезависимой памяти (EEPROM).

Различные исполнения

- USB-токены и смарт-карты предназначены для использования в качестве средства строгой двухфакторной аутентификации пользователей и средства ЭП в системах ЭДО, ДБО и различных электронных сервисах — порталах госуслуг, торговых площадках, в системе ЕГАИС и т.д.

- Модули смарт-карт, в том числе с поддержкой бесконтактного интерфейса NFC, — могут использоваться при выпуске корпоративных, платёжных, социальных, транспортных, кампусных и других видов карт с аппаратной поддержкой сертифицированной российской криптографии "на борту", например, платёжная карта "Мир" с транспортным приложением "Тройка" и средством ЭП.

- Модули безопасности — SIM-модули, микросхемы для монтажа на печатную плату — могут использоваться в различном терминальном, навигационном, телематическом и другом встраиваемом оборудовании, включая устройства для Интернета вещей (IoT), межмашинного взаимодействия (M2M), а также в автоматизированных системах управления технологическими процессами (АСУ ТП).

Комбинированные модели

Функциональность устройств JaCarta может быть расширена: на их базе выпускается целая линейка комбинированных моделей

Разработчики: ЗАО «Актив-Софт»

Рутокен S

Электронный идентификатор (токен) Рутокен S — это компактное USB-устройство, предназначенное для защищенного хранения ключей шифрования и ключей электронной подписи, а также цифровых сертификатов и иной информации.

Рутокен S чаще всего применяется в качестве носителя закрытого ключа электронной подписи для доступа к различным ресурсам, для электронного документооборота и для дистанционного банковского обслуживания. Рутокен S выступает удачной альтернативой традиционным «хранилищам» ключевой информации, таким как Flash-диски или реестр компьютера. В отличие от них пароли и сертификаты пользователя хранятся на Рутокен S в защищенной внутренней памяти устройства. Доступ к этим данным возможен только по предъявлению PIN-кода.

Как работает Рутокен S

Основу Рутокен S составляют микроконтроллер, который выполняет криптографическое преобразование данных, и защищенная память, в которой в зашифрованном виде хранятся данные пользователя: пароли, сертификаты, ключи шифрования и т.д.

Электронные идентификаторы обычно используются в комплексе с соответствующими программно-аппаратными средствами. Рутокен S поддерживает основные промышленные стандарты, что позволяет без труда использовать его в уже существующих системах безопасности информации.

Назначение

Безопасное хранение ключевой информации

- Использование ключевой информации для выполнения криптографических операций на самом устройстве без возможности выдачи наружу закрытой ключевой информации.

- Сгенерированные на токене ключи не могут быть скопированы.

- При утере или краже токена безопасность не нарушается: для доступа к информации требуется PIN-код.

Защита персональных данных

- Защита электронной переписки: шифрование почты, электронная подпись почтовых отправлений.

- Возможность шифрования данных на дисках.

Применение

Применяется в системах защиты от несанкционированного доступа к служебной информации, персональной информации пользователей, паролей, ключей шифрования, цифровых сертификатов и любой другой конфиденциальной информации.

Рутокен ЭЦП 2.0

Рутокен ЭЦП 2.0 предназначен для безопасной двухфакторной аутентификации пользователей, генерации и защищенного хранения ключей шифрования, ключей электронной подписи, цифровых сертификатов и других данных, а так же для выполнения шифрования и электронной подписи «на борту» устройства.

Аппаратная реализация национальных стандартов электронной подписи, шифрования и хэширования позволяет использовать Рутокен ЭЦП 2.0 в качестве интеллектуального ключевого носителя и средства электронной подписи в российских системах PKI, в системах юридически значимого электронного документооборота и в других информационных системах, использующих технологии электронной подписи. Рутокен ЭЦП 2.0 позволяет выполнять криптографические операции таким образом, что закрытая ключевая информация никогда не покидает пределы токена. Таким образом, исключается возможность компрометации ключа и увеличивается общая безопасность информационной системы.

Как работает Рутокен ЭЦП 2.0

Рутокен ЭЦП 2.0 обеспечивает двухфакторную аутентификацию в компьютерных системах. Для успешной аутентификации требуется выполнение двух условий: знание пользователем PIN-кода и физическое наличие самого токена. Это обеспечивает гораздо более высокий уровень безопасности по сравнению с традиционным доступом по паролю.

Основу Рутокен ЭЦП 2.0 составляет современный защищенный микроконтроллер и встроенная защищенная память, в которой безопасно хранятся данные пользователя: пароли, ключи шифрования и подписи, сертификаты и другие данные.

Электронный идентификатор Рутокен ЭЦП 2.0 поддерживает основные российские и международные стандарты в области информационной безопасности. Это позволяет легко, без дополнительных усилий, встраивать его поддержку в существующие информационные системы.

Назначение

Аутентификация

- Замена парольной аутентификации при доступе к БД, Web-серверам, VPN-сетям и security-ориентированным приложениям на двухфакторную программно-аппаратную аутентификацию.

- Аутентификация при доступе к почтовым серверам, серверам баз данных, Web-серверам, файл-серверам.

- Надежная аутентификация при удаленном администрировании и т.п.

Электронная подпись

- Аппаратная реализация электронной подписи.

Безопасное хранение ключевой информации

- Использование ключевой информации для выполнения криптографических операций на самом устройстве без возможности выдачи наружу закрытой ключевой информации.

- Сгенерированные на токене ключи не могут быть скопированы.

- При утере или краже токена безопасность не нарушается: для доступа к информации требуется PIN-код.

Защита персональных данных

- Защита электронной переписки: шифрование почты, электронная подпись почтовых отправлений.

- Защита доступа к компьютеру и в домен локальной сети.

- Возможность шифрования данных на дисках.

Корпоративное использование

- Использование в качестве интеллектуального ключевого носителя в разнообразных информационных системах, использующих технологии электронной подписи.

- Использование в качестве полноценного устройства шифрования и электронной подписи в криптографических сервис-провайдерах, системах защищенного документооборота, в ПО для шифрования логических дисков и т.д.

- Использование в корпоративных системах для надежного хранения служебной информации, персональной информации пользователей, паролей, ключей шифрования, цифровых сертификатов и любой другой конфиденциальной информации.

- Использование в качестве единого идентификационного устройства для доступа пользователя к разным элементам корпоративной системы.

Разработчик: ООО «Газинформсервис»

Программный комплекс «Litoria Desktop 2» предоставляет пользователю возможность полного отказа от бумажного документооборота и перехода к электронному юридически значимому и конфиденциальному взаимодействию (корпоративному, межкорпоративному, траснграничному)

Основным назначением ПК «Litoria Desktop 2» является создание, добавление, заверение и проверка электронной подписи (ЭП), а также шифрование и извлечение файлов. В ПК «Litoria Desktop 2» реализована возможность выполнения одновременных операций создания ЭП и шифрования, извлечения и проверки ЭП.

Кроме того, продукт позволяет выполнить функции:

- просмотра хранилища сертификатов ключей проверки ЭП (сертификатов)

- создания запроса на выпуск и перевыпуск сертификата

- установки сертификата на устройство

- установки сертификата из устройства в реестр

- просмотра установленных криптопровайдеров и их параметров

- использования службы DVCS для проверки ЭП и актуального статуса сертификата

Условия применения

ПК «Litoria Desktop 2» функционирует под управлением следующих операционных систем:

- Windows 7 с пакетом обновления 1 (SP1) (32 бит/64 бит)

- Windows Server 2012 (64 бит)

- Windows Server 2012 R2 (64 бит)

- Windows 10 (32 бит/64 бит)

Дополнительно должно быть установлено следующее программное обеспечение:

Средство криптографической защиты информации (СКЗИ), реализованное в соответствии с технологией Microsoft CSP, либо программные СКЗИ – «ViPNet CSP», «ВАЛИДАТА CSP», «Крипто-Ком», «КриптоПро CSP» или ПК «ЛИССИ-CSP»; либо драйвера для аппаратных СКЗИ – «Криптотокен» в составе изделия «eToken ГОСТ» или «РУТОКЕН ЭЦП».

Минимальные требования к рабочей станции, на которую устанавливается ПК «Litoria Desktop 2», обусловлены применением ОС.

Функциональные возможности

ПК «Litoria Desktop 2» предоставляет пользователю возможность выполнить подготовительные мероприятия для работы с функциями PKI:

- создание нового запроса на сертификат

- создание запроса на основе имеющегося сертификата

- установка сертификата на устройство

- просмотр сертификатов в контейнерах

- установка сертификата из устройства в хранилище «Личное»

- управление сертификатами: импорт, экспорт, удаление, детальный просмотр, проверка статуса по локальному и/или удаленному списку отозванных сертификатов (СОС) и в режиме реального времени (OCSP)

- просмотр списка криптопровайдеров

- удаление контейнера ключа ЭП

- управление настройками комплекса

Для обеспечения PKI-функциональности ПК «Litoria Desktop 2» выполняет следующие функции:

- создание ЭП для файлов произвольного типа

- добавление ЭП для подписанных файлов

- заверение ЭП для подписанных файлов

- создание, добавление, заверение ЭП для файлов PDF в формате PAdES

- проверка ЭП для подписанных файлов с возможностью получения исходного документа

- использование службы DVCS для проверки подписи

- шифрование файла произвольного типа

- извлечение (расшифровывание) файла

- универсальные операции: создание ЭП и шифрование файла произвольного типа, извлечение файла и проверка ЭП с возможностью получения исходного документа

Создание нового запроса на сертификат ключа проверки ЭП

Для выполнения операций создания/добавления/заверения ЭП пользователю необходимо иметь сертификат ключа проверки ЭП (сертификат).

Сертификат содержит идентификационную информацию о пользователе (в том числе его имя), ключ проверки ЭП и уникальную ЭП, которая закрепляет сертификат за удостоверяющим центром (УЦ), который его создал. Ключ ЭП, соответствующий ключу проверки ЭП должен находиться в контейнере на отчуждаемом носителе. В качестве отчуждаемого носителя может использоваться любой носитель (например, сменный носитель с интерфейсом USB и др.).

С помощью ПК «Litoria Desktop 2» можно создать запрос на новый сертификат. Для этого надо указать имя выходного файла, криптопровайдер, имя ключевого контейнера, личную идентификационную информацию пользователя и информацию о создаваемом сертификате, такую как использование ключа и назначение сертификата. При выполнении операции создания запроса осуществляется так же создание ключевой пары (ключ проверки ЭП – ключ ЭП). Созданный запрос отправляется на рассмотрение в УЦ, и на основе него УЦ выпустит пользовательский сертификат.

Создание запроса на основе имеющегося сертификата

ПК «Litoria Desktop 2» позволяет создать запрос на новый сертификат на основе имеющегося сертификата, у которого истекает или уже истек срок действия.

Для создания запроса на сертификат на основе имеющегося необходимо указать имя выходного файла, криптопровайдер, имя ключевого контейнера и выбрать сертификат, на основе которого надо создать запрос на новый сертификат.

Установка сертификата на устройство

ПК «Litoria Desktop 2» позволяет выполнить установку сертификата ключа проверки ЭП на устройство, которое ранее использовалось для создания запроса и содержит контейнер ключа ЭП к этому сертификату.

Просмотр сертификатов в контейнерах

С помощью ПК «Litoria Desktop 2» можно выполнить просмотр сертификатов, созданных на основе различных криптопровайдеров, во всех имеющихся контейнерах. И установить выбранный сертификат в хранилище «Личное».

Управление сертификатами

ПК «Litoria Desktop 2» позволяет работать с системными хранилищами сертификатов. Существуют возможности импорта, экспорта и удаления сертификатов, а также просмотра хранилища сертификатов.

Хранилище сертификатов – это область системы, предназначенная для хранения сертификатов.

Импорт – это копирование сертификатов и СОС УЦ с локального диска в хранилище сертификатов.

Экспорт – это копирование сертификатов и СОС УЦ из хранилища сертификатов на локальный диск.

С помощью ПК «Litoria Desktop 2» можно выполнить операции установки корневого сертификата и сертификатов других пользователей.

Также с помощью функции Импорт можно установить сертификат из файла, полученного от УЦ в ответ на отправленный запрос, в хранилище сертификатов «Личное».

Просмотр списка криптопровайдеров

С помощью ПК «Litoria Desktop 2» можно выполнить просмотр установленных на компьютере криптопровайдеров и информацию о них.

Удаление контейнера ключа ЭП

ПК «Litoria Desktop 2» позволяет удалить контейнер ключа ЭП с ключевого отчуждаемого носителя.

Управление настройками комплекса

ПК «Litoria Desktop 2» предоставляет возможность создать настройки для типовых операций: установить кодировку выходных файлов операций, указать информацию для подключения к прокси-серверу, установить адрес службы штампов времени, указать имя рабочей директории, выбрать сертификат подписчика, указать параметры создания и проверки ЭП, выбрать сертификаты получателей и другое.

Создание ЭП

ЭП – реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки и полученный в результате криптографического преобразования информации с использованием ключа ЭП. С помощью ЭП можно идентифицировать владельца сертификата ключа проверки ЭП, а также установить отсутствие искажения информации в электронном документе.

Для создания ЭП должен быть осуществлен выбор сертификата ключа проверки ЭП и параметров создания ЭП.

К параметрам создания ЭП относятся:

- создание отделенной или совмещенной ЭП

- создание ЭП с вложенным внутренним штампом времени

- создание усовершенствованной ЭП

Процесс создания усовершенствованной ЭП делится на следующие этапы:

- создание ЭП

- получение штампа времени на значение ЭП

- сбор доказательств действительности сертификата ключа проверки ЭП и присоединение этих доказательств и их хэш-кодов к подписанному документу

- получение штампа времени на сформированные доказательства действительности сертификата ключа проверки ЭП

Добавление ЭП

В случае, когда в подписании документа участвует несколько лиц, и каждый должен поставить в нем свою ЭП, используется операция добавления ЭП. В отличие от операции создания ЭП, добавление ЭП производится в уже подписанный ранее документ.

В ПК «Litoria Desktop 2» существует возможность добавления ЭП, созданной на криптографическом алгоритме, отличном от ГОСТ, например, RSA.

Заверение ЭП

ПК «Litoria Desktop 2» позволяет формировать заверяющую ЭП. С помощью этого типа подписи можно заверить ЭП другого пользователя, сформировав ЭП на значении ЭП другого пользователя, тем самым косвенно подписывая сами данные.

Перед созданием заверяющей подписи производится проверка ЭП, чтобы было достоверно известно, какие подписи уже существуют в документе, и их статус.

Дальнейшая операция по заверению ЭП аналогична созданию ЭП.

Заверение ЭП возможно лишь для подписанных ранее файлов.

Проверка ЭП

Проверка ЭП подразумевает подтверждение подлинности ЭП в электронном документе, то есть:

принадлежности ЭП в электронном документе владельцу сертификата ключа проверки ЭП

отсутствия искажений в подписанном данной ЭП электронном документе (целостность)

подтверждение момента формирования ЭП

подтверждение действительности сертификата ключа проверки ЭП на момент проверки либо на момент создания ЭП при наличии в ЭП доказательств, определяющих этот момент

Проверка отделенной ЭП подразумевает проверку корректности самого файла ЭП.

Использование службы DVCS

ПК «Litoria Desktop 2» позволяет получать подтверждение корректности ЭП электронного документа (Validation of Digitally Signed Document – VSD) от службы DVCS, а также информацию об актуальном статусе сертификата ключа проверки ЭП (validation of public key certificates - VPKC)

Подписанный указанным сертификатом DVCS-запрос отправляется для проверки на сервер службы доверенной третьей стороны, а в ответ сервер присылает информацию о действительности ЭП (VSD-запрос) или статусе сертификата ключа проверки ЭП (VPKC-запрос).

Шифрование файла

Шифрование производится с использованием ключа проверки ЭП, содержащегося в сертификате получателя. Ключ ЭП есть только у владельца использованного сертификата ключа проверки ЭП. Таким образом, при шифровании файла никто, кроме владельца ключа ЭП, не сможет его расшифровать.

ПК «Litoria Desktop 2» может производить шифрование файла сразу для нескольких получателей, при этом их сертификаты должны быть созданы с помощью криптографического алгоритма, относящегося к стандарту единому для всех участников операции. Для каждого сертификата получателя пользователь может просмотреть статус, чтобы на его основании сделать вывод о пригодности данного сертификата для операции.

Извлечение файла

При получении зашифрованного документа извлечение (расшифровывание) пройдет успешно при условии наличия ключа ЭП, связанного с одним из ключей проверки ЭП, на которых производилось шифрование файла. Если существует несколько ключей ЭП, которым соответствуют несколько ключей проверки ЭП, участвующих при шифровании, то расшифровывание произойдет на первом из ключей ЭП. После извлечения можно получить информацию о том, на каком сертификате была произведена операция расшифровывания.

Универсальная операция создания ЭП и шифрования файла

ПК «Litoria Desktop 2» предоставляет возможность одновременного создания ЭП и шифрования. Все действия, выполняемые при этом, аналогичны одиночным операциям создания ЭП и шифрования.

Универсальная операция извлечения файла и проверки ЭП

Функциональность проверки идентична отдельным проверкам – вначале выполняется извлечение, потом проверка ЭП.

После выполнения операции пользователю становится доступна следующая информация:

- для извлечения – сертификат ключа проверки ЭП, на связанном с которым ключе ЭП файл был расшифрован

- для проверки ЭП – все сертификаты подписи, их статусы

Разработчик: ООО «Цифровые технологии»

Программа «КриптоАРМ» предназначена для защиты как корпоративной, так и личной информации, передаваемой по незащищенным каналам связи (Интернету, электронной почте) и на съемных носителях (дискете, диске, флэш-карте).

Программа решает задачи защиты информации в государственных структурах и бизнесе, а также защиты личных документов и файлов.

Назначение программы КриптоАРМ:

— защита конфиденциальных данных и обеспечение юридической значимости электронного документооборота;

— рабочее место в Инфраструктуре открытых ключей: (поддержка работы с Удостоверяющими центрами Microsoft CA, «КриптоПро УЦ»; поддержка протоколов TSP и OCSP; централизованное управление рабочими местами в Инфраструктуре открытых ключей);

— основа для встраивания криптографии в бизнес-приложения.

«КриптоАРМ» может использоваться как встраиваемое решение по реализации криптографических функций в клиентских и серверных приложениях системы электронного документооборота, ПО для бухгалтерского и финансового учета (ERP и CAD/CAM/CAE-приложения, веб-системы и др.).

Программа предназначена для работы в операционной системе Windows и обеспечивает работу как со стандартными криптопровайдерами, входящими в ее состав (Microsoft Base Cryptographic Provider, Microsoft Enhanced Cryptographic Provider и др.), так и внешними криптопровайдерами, такими как «КриптоПро CSP», «Сигнал-КОМ CSP».

Основные функциональные возможности программы:

— шифрование данных

— электронная цифровая подпись (подпись данных; проверка корректности электронной цифровой подписи; добавление нескольких подписей к одному документу; заверение подписи подписью другого человека; два варианта ЭЦП (ЭЦП, отделенная от исходных данных и совмещенная с данными); расширенные свойства ЭЦП (время создания подписи, комментарий пользователя и др.).

Также можно одновременно зашифровать и подписать документ, а также расшифровать и проверить корректность ЭЦП и использовать пакетный режим обработки документов (подписывать и шифровать сразу несколько файлов)

— централизованное управление сертификатами и криптопровайдерами (криптопровайдеры; ключевые контейнеры; цифровые сертификаты; PKI-запросы; списки отзыва сертификатов).

— операции «одним кликом» (индивидуальные настройки работы программы (имеется возможность настройки профилей работы программы: выбрать криптопровайдер, сертификаты, тип криптографических алгоритмов, установить конкретных получателей данных и др.); автоматизация операций (для того чтобы зашифровать или подписать файл, вам потребуется всего «одним кликом» нажать на кнопку «Зашифровать» или «Подписать», и программа сама выполнит операцию точно по заданным ранее настройкам).

Цена продукта представлена в Прейскуранте на средства и системы защиты информации